تکنــــــــــــــازدانلود

هک وامنیت -جوک وسرگرمی-تکنولوژی-اخبــــــار

تکنــــــــــــــازدانلود

هک وامنیت -جوک وسرگرمی-تکنولوژی-اخبــــــارروزانهها

همه- تکنازدانلود www.taknazdownload.ir پربازدیدترین سایت ایرانی

دستهها

- ترفندهای کامپیوتر 23

- مطالب طنز روز 42

- سیاسی 82

- عکس های روز 92

- تست هوش 8

- مطالب روزانه 112

- علمی 103

- جهانگردی 24

- تکنولوژی 448

- شعر 1

- اقتصادی 36

- دانلودآهنگ 153

- اس ام اس 74

- مد ولباس 19

- جملات کوتاه وآموزنده 3

- عکس های خواننده ها 5

- عکس های بازیگران 37

- مطالب هک وامنیت 1751

- کاریکاتور 7

- دینی\مذهبی 8

- عجایب 178

- هوا و فضا 35

- اجتماعی 96

- جنگ افزار 71

- اینترنت وفضای مجازی 87

- پزشکی 65

- فناوری_آی تی 23

- امنیتی وآنتی ویروس 52

- سرگرمی 11

- حوادث 17

- تروول 6

- عکس حیوانات 6

- دانلودفیلــــــــــــم وسریال 4

- شارژ رایــگان 5

ابر برجسب

یوز ونیم نود32 یوزرنیم وپسورد نود 32 لایسنس های مجاز نود32 سریال های نود32 password nod32 یوزرنیم وپسورد نود32 آپدیت eset یوزروپسوردنو32 آرمین حیدری شهیدگمنام شهیدگمنام دانلودآهنگ جدیدآرمین حیدری بنام پسوردهای نود 32 یوزوپسوردnod32 آبدیت نود32 آپدیت نود32برگهها

- اس ام اس تنهایی

- اس ام اس فلسفی وعرفانی

- یوزرنیم وپسوردنود32 باماهمیشه آپدیت باشید

- اس ام اس معرفتی

- اس ام اس دوستت دارم

- اس ام اس صبح بخیروسلام

- اس ام اس های شب بخیر

- اس ام اس های جدایی وخداحافظی

- اس ام اس های زناشویی خنده دار

- اس ام اس های غمگین

- عکس های گلزار

- عکس هاوتصاویر3بعدی

- کاریکاتور

- کاریکاتورهای مفهومی

- اس ام اس های شب یلدا

- اس ام اس روز دانشجو

- اس ام اس عربی

- داستانکهای زیبا

- اس ام اس های تولد

- دانش جنگ افزار

- فک وفامیل ماداریم؟!!

- اس ام اس پ ن پ

- رازمثلث برمودا

- بیش از23000آیامیدانید؟

- اس ام اس های بوسه

- اس ام اس های تیکه دار

- تست روان شناسی

- اس ام اس های سربازی

- عکس های جدیدترین حلقه های ازدواج

- عکس های ترسناک

- دانستنی های همسران

- دانستنی های ازدواج

- عکس های فتوشاپی

- مدل مانتوءدخترانه وزنانه

- مدل موی دخترانه

- مدل موی پسرانه

- مدل لباس عروس

- مدل روسری

- اس ام اس وجملات قصار

- مدل ناخن

- عکس های دیدنی وجالب

- عکس های باکیفیت از میوه ها

- تصاویرگلها

- تصاویرجدیدترین خودروها

- اس ام اس های معمایی

- مدل ساعت زنانه

- اس ام اس های سرکاری ومعمایی

- گالری تصاویر پوریاپورسرخ

- گالری تصاویرفلورنظری

- عکس های داغ روز

- مدل جدیدجواهرات بانوان

- تصاویر دکوراسیون

- لاغرشدن باگیاهان

- مدل کیف وکفش

- اس ام اس مخصوص گرانی

- اس ام اس ضدحال به پسرها

- ترفندهای ماهرانه دخترای امروزی برای ...

- محض خنده !بچه ها بیاین تو یه کم بخندیم!!!

- ارزشمند ترین کلمات\جالبه

- دلنوشته هایی عمیق و تکان دهنده

- آرزوهایی که به آنها نرسیده ایم خنده دار

- کارت پستال های عاشقانه

- والیپرهای باکیفیت

- عجایب رمزآلود

- فقط عکس...ازهمه چی وازهمه جا

- عکسهای جدید اکبرعبدی

- عکسهای جدید ترانه علیدوستی

- عکسهای جدید سحر جعفریجوزانی

- عکسهای جدید الناز شاکردوست

- عکسهای جدید مهناز افشار

- عکسهای جدید نازنین کریمی

- عکسهای جدید لیلا حاتمی

- عکسهای جدید اشکان خطیبی

- عکسهای جدید بهنوش بختیاری

- عکسهای جدید آزیتا تُرکاشوند

- عکسهای جدید شهناز شهبازی

- عکسهای جدید آناهیتا نعمتی

- عکسهای جدید بهاره افشاری

- عکسهای جدید تینا آخوندتبار

- عکسهای جدید هدیه تهرانی

- عکسهای جدید بهرام رادان

- عکسهای جدید هانیه توسلی

- عکسهای جدید حامد بهداد

- عکسهای شهاب حسینی

- عکسهای جدید خاطره اسدی

- عکسهای جدید ابوالفضل پورعرب

- عکسهای جدید فقیه سلطانی

- عکسهای جدید پوریا پورسرخ

- عکسهای جدید یوسف تیموری و همسر و فرزندش

- عکسهای جدید شبنم قلی خانی

- عکسهای جدید لیلا برخورداری

- عکسهای جدید عباس غزالی

- عکسهای جدید حدیثه تهرانی

- عکسهای جدید ارسلان قاسمی

- عکسهای جدید آناهیتا همتی

- عکسهای جدید احسان علیخانی

- عکسهای جدید شهرام حقیقت دوست

- عکسهای جدید مهرانه مهین ترابی

- عکسهای جدید فریبا کوثری

- عکسهای جدید نفیسه روشن

- عکسهای جدید هیلدا خسروی

- عکسهای جدید مهتاب کرامتی

- عکسهای جدید رز رضوی

- عکسهای جدید گوهر خیر اندیش

- عکسهای جدید حسین یاری

- عکسهای جدید الیکا عبدالرزاقی

- عکسهای جدید طناز طباطبایی

- عکسهای جدید عبدالرضا اکبری

- عکس های ماهایا پطروسیان

- عکس های جدیدطناز طباطبایی

- بک گراندهای فانتزی از حیوانات

- عکس های غزل صارمی

- عکس های گردنبندهای زیبا

- عکس های سیاوش خیرابی

- عکس های مریلا زارعی

- عکس های جدید فرزاد حسنی

- عکس های جدید سولماز آقمقانی

- عکس های مجید یاسر

- عکس های جدید و زیبای خانم عاطفه نوری

- عکس های ماه چهره خلیلی

- عکس های جدید و زیبای پریناز ایزدیار

- عکس های لعیا زنگنه

- درگاه خدمات اینترنتی

- تاریخچه پیام کوتاه

- اس ام اس های رومانتیک

- اس ام اس های نیمه شب و سرکاری

- اس ام اس های با نمک

- اس ام اس آدم وحوا

- اس ام اس آرزو

- اس ام اس آغوش

- اس ام اس احساس

- اس ام اس التماس دعا

- اس ام اس انتظار

- اس ام اس بسلامتی

- اس ام اس یادهم بودن

- اس ام اس بهانه

- بیوگرافی نیکی کریمی

- بیوگرافی هدیه تهرانی

- بیوگرافی مهنازافشار

- بیوگرافی ویشکا آسایش

- بیوگرافی لیلا اوتادی

- بیوگرافی باران کوثری

- بیوگرافی ثریا قاسمی

- بیوگرافی شقایق فراهانی

- بیوگرافی مریم امیرجلالی

- بیوگرافی الهام حمیدی

- بیوگرافی مهراوه شریفی نیا

- بیوگرافی نیوشاضیغمی

- bazdid

جدیدترین یادداشتها

همه- Gilboa DBR Snake؛ دوقلوی ساخت رژیم صهیونیستی!

- رادارهای کوانتومی و نبردهای آینده!

- روسیه قدرتمندترین بمب افکن جهان را می سازد!

- پرنده ای که برای پرواز با آن باید “لباس فضانوردی” داشت!

- آیا تصورات ذهنی به واقعیت تبدیل می شوند؟

- میسترال؛ سیستم دفاع هوایی قابل حمل توسط انسان

- پاناویا تورنادو؛ جنگنده چند منظوره اروپایی

- سفری به یک کارخانه اسلحه سازی در فیلیپین!

- دانستنی هایی درباره ژل بالیستیک!

- تک تیرانداز متفاوت روس!

- دانلود گلچین بهترین آهنگ های ایرانی ۲۰۱۷

- انتشار باجافزارهای جدید در بین کاربران ایرانی تلگرام

- معرفی یگان پردازش از دور اسراییل

- کلاهخود مرگ واقعی شد + عکس

- هکر ناشناس، ۴۷ میلیون بیت کوین را دزدید

- هکرها، نقشه جنگ تمامعیار با کره شمالی را دزدیدهاند

- جیتکس 2017؛ دبی اولین دولت استفادهکننده از بلاکچین

- توهین به ایران در عربستان ممنوع شد

- تهدید «پاول دورف» به قطع تلگرام در ایران

- ۱۸حقیقت کاربردی که در مواقع خطر جان شما را نجات خواهند داد

- حل مشکل باز شدن ناخواسته کانالهای تلگرام در اندروید

- شبکه اجتماعی صراحة، ابزاری برای قلدری سایبری

- یکی از بزرگترین هکرهای انگلیسی به دام افتاد

- احتمال درگیری سایبری در پاسخ به شلیک موشکی کره شمالی

- ملاقات با موجودات فضایی سیاره پروکسیما بی ؛ بیگانگان به زمین آمدند!

- احتمال نقش حملات سایبری در تصادفات اخیر ناوهای نیروی دریایی ایالاتمتحده

- کنترل اینترنت در دستان 14 کلیددار

- بلک هت 2017؛ یک نرمافزار جاسوسی خصوصی شناسایی شد

- هکرها، صفحه گوشی را هک میکنند

- رفتار اپل با توسعهدهندگان ایرانی بازتاب جهانی پیدا کرد

- نگاهی بر رعب آورترین گروه های هکری در اقصی نقاط دنیا

- آمریکا ارتشی از پهپادهای رباتیک را برای انجام ماموریت های خودکار میسازد

- آیا پشتیبانی از زبان فارسی در اینستاگرام اضافه شده است؟

- با 10 مورد از بهترین آنتی ویروس های رایگان آشنا شوید + دانلود

- برترین آنتی ویروس های ۲۰۱۶

- به راحتی آب خوردن هکر استخدام کنید!

- اطیمنان از امنیت تلگرام غیرممکن است

- هشدار در مورد حملات هکری توسط رباتها

- هشدار اف بی آی به شرکتهای آمریکایی: با کسپرسکی همکاری نکنید

- کره شمالی به تهدیدات نظامی آمریکا، پاسخ سایبری میدهد

نویسندگان

- admin 6169

بایگانی

- فروردین 1399 5

- شهریور 1397 2

- تیر 1397 3

- فروردین 1397 1

- آبان 1396 2

- مهر 1396 6

- شهریور 1396 20

- مرداد 1396 9

- تیر 1396 7

- خرداد 1396 1

- اردیبهشت 1396 4

- فروردین 1396 8

- اسفند 1395 8

- بهمن 1395 9

- دی 1395 3

- آذر 1395 38

- آبان 1395 30

- مهر 1395 1

- شهریور 1395 36

- مرداد 1395 38

- تیر 1395 81

- خرداد 1395 74

- اردیبهشت 1395 33

- فروردین 1395 76

- اسفند 1394 90

- بهمن 1394 20

- دی 1394 64

- آذر 1394 26

- آبان 1394 35

- مهر 1394 4

- شهریور 1394 14

- مرداد 1394 28

- تیر 1394 78

- خرداد 1394 153

- اردیبهشت 1394 81

- فروردین 1394 146

- اسفند 1393 155

- بهمن 1393 191

- دی 1393 120

- آذر 1393 118

- آبان 1393 124

- مهر 1393 84

- شهریور 1393 151

- مرداد 1393 159

- تیر 1393 210

- خرداد 1393 113

- اردیبهشت 1393 148

- فروردین 1393 128

- اسفند 1392 134

- بهمن 1392 151

- دی 1392 120

- آذر 1392 184

- آبان 1392 201

- مهر 1392 232

- شهریور 1392 95

- مرداد 1392 122

- تیر 1392 172

- خرداد 1392 178

- اردیبهشت 1392 278

- فروردین 1392 372

- اسفند 1391 231

- بهمن 1391 440

- دی 1391 265

- آذر 1391 59

آیا شما هم در معرض حملات سایبری هستید؟/ راههای مقابله با آن!

به گزارش خبرنگاردفاعی امنیتی باشگاه خبرنگاران جوان یک شرکت ارائه کننده خدمات اینترنت در انگلیس اقدام به بررسی کامپیوترهای شخصی مشترکان خود نمود که مشخص شد، بیش از ۸۰ درصد مشترکان این شرکت مورد حمله هکرها قرار گرفتهاند. هکرها برای ورود به کامپیوتر این افراد از سه نرم افزار جاسوسی جدید استفاده کرده بودند. حتی کاربرانی که از نرم افزارهای ضد ویروسی متنوع در کامپیوتر خود استفاده میکنند نمیتوانند با این هکرها مقابله کنند.

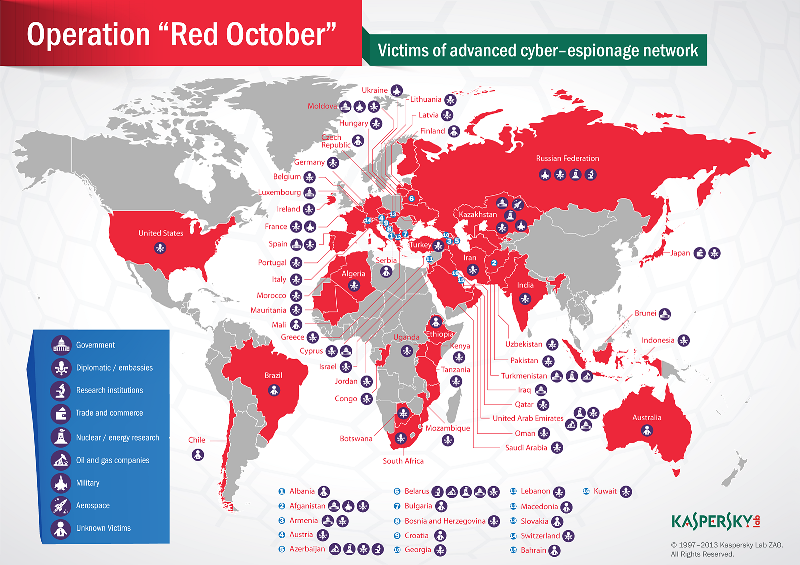

آخرین و بزرگترین حمله سایبری که تاکنون رخ داده، ویروس "اکتبر سرخ" بوده که سیستمهای صدها سازمان دولتی و دیپلماتیک در جهان به ویژه در روسیه از آسیای میانی را مورد حمله خود قرار داده است.

"اکتبر سرخ"، نام موجی از حملههای سایبری است که برای جاسوسی و جمع آوری اطلاعات انجام شده و به مدت پنج سال ادامه داشته است و هنوز هم به احتمال قوی با یکی از پیچیدهترین فناوریهای الکترونیکی مشغول ارسال اطلاعات به کامپیوترهای مبدا است.

در این حمله بدافزارها که مجموعهای از ویروسها و کرمهای اینترنتی هستند، به کامپیوترهای موسسات دیپلماتیک، نهادهای تحقیقاتی و نظامی، تاسیسات هستهای و بانکها حمله میکنند.

به گفته کارشناسان "کسپرسکی"، این بدافزار جاسوسی که آن را اکتبر سرخ نام نهادهاند، ساختار بسیار پیچیدهای داشته، تا اندازهای که میتوان آن را با بدافزار "فلیم" مقایسه کرد که در ماه ژوئن ۲۰۱۲ کشف شد. بدافزار فلیم در آن زمان از سوی کارشناسان امنیت رایانه به عنوان پیچیدهترین تهدید دیجیتالی لقب گرفت که تا کنون کشف شده است.

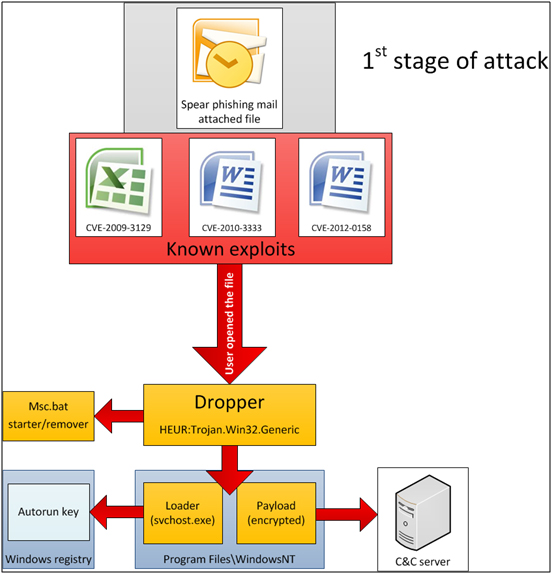

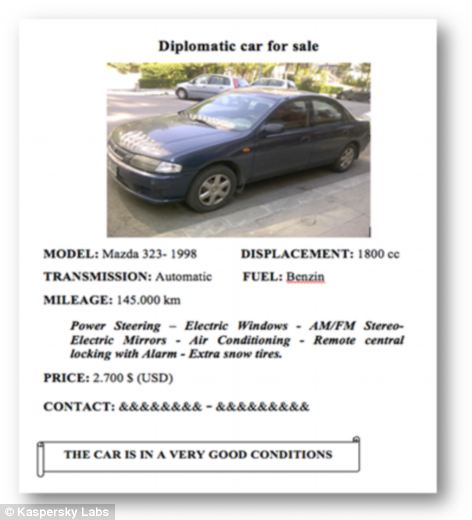

در عملیات "روکرا"( اکتبر سرخ) هکرها برای آلوده کردن سیستمها از روش بسیار ابتدایی استفاده کردهاند. به گزارش کسپرسکی آنها ایمیلهایی حاوی فایلهای آلوده اکسل یا Word ارسال کردهاند که محتوایشان میتوانسته برای قربانیان جالب توجه باشد. محتوای یکی از این ایمیلها برای نمونه آگهی فروش یک خودروی دست دوم بوده که به یک دیپلمات تعلق داشته است.

.

.

"حملات سایبری" چیست؟

"جنگ اطلاعاتی" با انقلاب اطلاعات ظهور پیدا کرد. این انقلاب به دلیل دامنه وسیع و تاثیرات گسترده آن میتواند سبک نوینی از جنگ را ارائه بدهد. "مارتین لیبیکی"، از محققان برجسته موسسه مطالعات استراتژیک در دانشگاه دفاع ملی، در کتاب «جنگ اطلاعاتی چیست؟» مینویسد «تلاش برای درک مفهوم جنگ اطلاعاتی مانند این است که چند نفر نابینا بخواهند با لمس کردن بخشهای مختلف یک فیل بگویند که این موجود چیست. جنگ اطلاعاتی نیز شامل بخشهای مختلف و متعددی میشود.

"مگان برنز" در سال ۱۹۹۹ با نگرشی کلی تعریف زیر را ارئه میدهد «جنگ اطلاعاتی طبقه یا مجموعهای از تکنیکها شامل جمع آوری، انتقال، حفاظت، ممانعت از دسترسی، ایجاد اغتشاش و افت کیفیت در اطلاعات است که از طریق آن یکی از طرفین درگیر بر دشمنان خود به مزیتی چشمگیر دست یافته و آن را حفظ میکند.

به گفته "آرون سود" نایب رئیس مرکز بین المللی سایبری در دانشگاه "جورج میسون" اگر یک هواپیما را ببینید میدانید که به نیروی هوایی کشوری تعلق دارد، اما اگر به شما حمله سایبری شود حتی نمیتوانید بفهمید از کجا به شما حمله شده است.

حملات سایبری دامنه متنوعی دارند، از شوخیهای معمولی گرفته تا کرمهای مخرب رایانهای که به واسطه حافظههای قابل حمل جا به جا شده و امنیت کلی کشوری را به خطر میاندازند. از آنجایی که امروزه تمامی زندگی ما به تکنولوژی، رایانهها و اینترنت گره خورده است اطمینان از ایمن بودن این ابزارها بسیار حیاتی است.

در چند سال اخیر تعداد حملات سایبری به سازمانهای دولتی، و بویژه هستهای بسیار گسترده شده است.

مهمترین حملاتی که در چند سال اخیر صورت گرفت، ویروس شعله "فلیم"، ویروس "استاکسنت" و "اکتبر سرخ" بوده است که به تازگی رخ داد.

کاربران عادی چگونه قربانی حملات سایبری میشوند؟

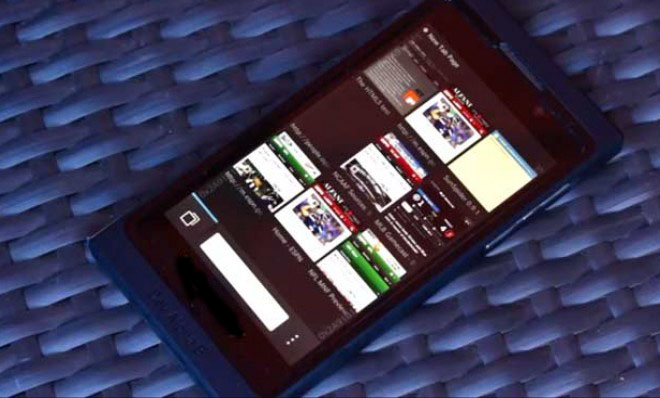

تلفنهای همراه، قربانی اکتبر سرخ

به گزارش وبسایت Heavy، این بدافزار بسیاری از

تلفنهای همراه کاربران عادی را نیز تحت تاثیر

قرار داده است. تلفنهای "آیفون"، "ویندوز موبایل" و "نوکیا" بیشترین

قربانیان اکتبر سرخ بودهاند. نوع حمله اکتبر سرخ به این صورت است که اگر

شخص، تلفن همراه خود را به رایانه شخصی متصل کند، اطلاعاتی مانند، تاریخ

تماسها، دفتر تلفن، تاریخ

جستجوی تلفن و غیره همگی کپی میشوند. حتی اگر از طریق تلفن همراه، ایمیل

زده شود، همزمان با ورود به ایمیل، اکتبر سرخ، طعمه خود را قربانی میکند.

استاکسنت اطلاعات رایانههای عادی را هم میدزد

ویروس رایانهای استاکسنت تنها محیط صنعتی را تهدید نمیکند، بلکه این ویروس نقاط ضعفی را در کامپیوترهای آلوده ایجاد میکند که امکان دسترسی به اطلاعات رایانه کاربران را از راه دور فراهم میسازد. کرم جاسوسی استاکسنت، به رغم اینکه محیطهای صنعتی را مورد حمله قرار میدهد، کاربرانی که در منزل از رایانه استفاده میکنند و یا شرکتهای دولتی و خصوصی را نیز در معرض تهدید قرار میدهد .معمولا مهاجمین، اجازه دسترسی به راههای نفودی که در رایانهها باز کردهاند را به دیگران نمیدهند و با سرورهای میانی و روشهای کد شده سعی میکنند.

اما آنچه که در این ویروس تعجب آور است این است که راههای نفوذ در دسترس است و هر فردی که کوچکترین اطلاعاتی از هک و جاسوسی الکترونیک داشته باشد میتواند از کامپیوتر آلوده سوء استفاده کند.

فلیم، رایانهها را به آتش میکشد

"Flame" (شعله آتش)، نام برگرفته از محتویات رمزگشایی شده فایلهای اصلی بدافزار است. این "بدافزار" در واقع پلتفرمی است که قابلیت دریافت و نصب ابزارهای گوناگون برای فعالیتهای مختلف را داراست. شماری از قابلیتهای مهم این بدافزار شامل انتشار از طریق حافظههای فلش، انتشار در سطح شبکه، پویش شبکه و جمع آوری و ثبت اطلاعات منابع شبکه و رمزعبور سیستمهای مختلف، پویش دیسک کامپیوتر آلوده و جستجو برای فایلهایی با پسوندها و محتوای مشخص، تهیه تصویر از فعالیتهای خاص کاربر سیستم آلوده با ذخیره سازی تصاویر نمایش داده شده بر روی مانیتور کاربر و ذخیرهسازی صوت دریافتی از طریق میکروفن سیستم در صورت وجود است.

همچنین ارسال اطلاعات ذخیره شده به سرورهای کنترل خارج از کشور، دارا بودن بیش از 10 دامنه مورد استفاده به عنوان سرور C&C، برقراری ارتباط امن با سرورهای C&C از طریق پروتکلهای SSH و HTTPS ، شناسایی و از کار انداختن بیش از 100 نرم افزار آنتی ویروس، ضد بدافزار، فایروال و قابلیت آلوده سازی سیستمهای ویندوز XP، ویستا و ویندوز 7 و قابلیت آلوده سازی سیستمهای یک شبکه در مقیاس بالا از دیگر قابلیتهای این بدافزار به شمار میرود.

چگونه متوجه حمله سایبری شویم؟

کند شدن سرعت کامپیوتر، نمایان شدن تبلیغات متعدد روی صفحه، پدیدار شدن سایتهای ناخواسته و همچنین تغییر ناخواسته صفحه خانگی کامپیوتر از جمله نشانههای ورود هکرها به کامپیوتر کاربر است.

*برخی از برنامهها یا فایلها کار نمیکنند یا باز نمیشوند.

*برخی از فایلها بدون خواست و اجازه شما از سیستم پاک شدهاند.

*رمزهای عبور عوض شدهاند.

*برخی از اطلاعات کامپیوتر شما در شبکه (معمولا اینترنت) قرار داده شدهاند در حالیکه شما اجازه این کار را ندادهاید.

*برنامههایی را در سیستم خود میبینید که خودتان آنها را نصب نکردهاید.

*در حالی که مشغول به انجام کاری هستید کامپیوتر شما مدام سعی دارد به شبکه متصل شود.

*محتویات فایلها بدون خواست شما تغییر یافتهاند.

برای مقابله با حملات سایبری چه باید کرد؟

در صورت مشاهده نشانههای بالا اقدامات زیر را انجام دهید:

* بررسی کنید که آیا برنامه جدیدی (از قبیل برنامههای ضد ویروس یا ضد جاسوس) در سیستم نصب شده است یا نه. همچنین بررسی کنید که آیا برنامههایی هستند که درست باز نشده یا اجرا نشوند؟

*کامپیوتر خود را به کمک یک برنامه آنتی ویروس یا ضد جاسوسی که به آن

اعتماد دارید اسکن کرده و پاکسازی کنید. این کار را تنها توسط

برنامههای مطمئن انجام دهید.

کاربران ویندوز عادت دارند که یا به اسم مدیر سیستم وارد کامپیوتر میشوند و یا به

کلمه عبوری که برای خود ایجاد کردهاند اختیارات مدیر سیستم را میدهند که این

موضوع بسیار خطرناک است. به همین دلیل به کاربران توصیه میشود دو کلمه عبور برای

سیستم خود ایجاد کنند که به یکی از آنها اختیارات سطح بالای دسترسی و مدیر سیستم

را بدهند و به کلمه عبور دیگر این اختیار را ندهند

.

توصیهای برای زمان اتصال به اینترنت یا استفاده از فلش و کول دیسک

توصیه امنیتی این است که کاربران در حالت عادی بخصوص وقتی میخواهند به اینترنت وصل شوند و یا حافظه جانبی مثل فلش و کول دیسک و هارد اکسترنال به سیستم وصل کنند با حداقل سطح دسترسی لازم برای کار با کامپیوتر وارد سیستم شوند و زمانی که لازم است نرم افزاری نصب شود یا سطح دسترسی بالاتر در حد مدیر سیستم باشد با کلمه عبور با احتیاط بالاتر وارد سیستم شوند.

*توجه داشته باشید که پیشگیری بهتر از درمان است. بنابر این آنتی ویروس و نرم افزارهای امنیتی خود را همواره آپدیت کنید.

*از فایلهای مهم خود (مثل عکسهای خانوادگی، مستندات) در یک درایو

رمزنگاری شده USB

پشتیبان تهیه کرده و به خوبی از آنها نگهداری کنید.

* ایمیلهایی که حاوی پیامهایی نظیر "شما برنده یک جایزه بزرگ شدید"، ایمیلهای تبلیغاتی، ایمیلهایی که از شما کمک خواستهاند، ایمیلهایی حاوی فایلهای Attach شده ناآشنا هستند را به هیچ عنوان باز نکنید. ویروس جاسوسی فوق پیشرفته اکتبر سرخ با یک ایمیل ساده با محتوای فروش خودروی یک دیپلمات قربانیان خود را انتخاب میکرد.

در صورت برطرف نکردن مشکلات امنیتی که هکر برای سیستم شما ایجاد کرده است، ممکن است کامپیوتر شما به شکل یک Zombie در آید. یعنی کامپیوتری که هکر کنترل آن را کاملا به دست گرفته، به کمک آن به سایر کامپیوترها یا شبکهها حمله کرده و فعالیتهای غیرقانونی خود را توسط سیستم شما انجام دهد.